Чем опасен бесплатный Wi-Fi. Почему его надо бояться

Прошлой зимой специалисты из Avast провели эксперимент над участниками Mobile World Congress. Они создали три открытые Wi-Fi точки возле стенда для регистрации посетителей выставки в аэропорту и назвали их стандартными именами «Starbucks», «MWC Free WiFi» и «Airport_Free_Wifi_AENA». За 4 часа к ним подключились 2000 человек.

По итогам эксперимента был сделан доклад. Специалисты смогли проанализировать трафик всех этих людей и узнать, какие сайты они посещали. Также исследование позволило узнать личную информацию 63% участников: логины, пароли, адреса электронной почты и т.п. И жертвы никогда бы не узнали о том, что их данные попали в руки к кому-то еще, если бы эксперты из Avast не раскрыли свой секрет

Большинство подключившихся были технически подкованными людьми. Ведь они приехали на международную IT-выставку. Но почему-то они не предпринимали никаких мер по самозащите во время использования публичного Wi-Fi.

Ниже вы узнаете, чем может грозить подключение к бесплатному Wi-Fi и как защитить себя при его использовании. Начнем, с перечисления самых распространенных опасностей.

Опасность №1. Анализ трафика

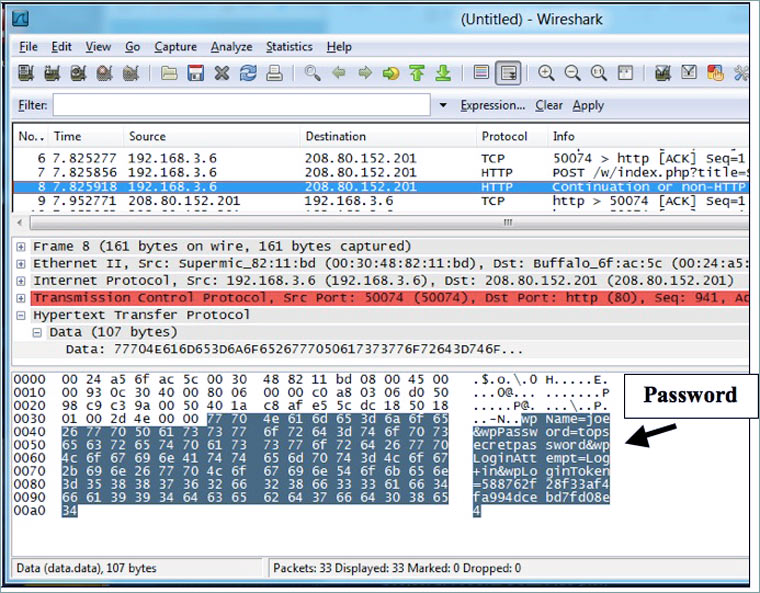

Владелец Wi-Fi точки или человек, который получил к ней доступ может просматривать весь трафик, который проходит через неё. И с помощью анализатора пакетов данных (например, Wireshark или CommView) узнавать на какие страницы люди заходили с подключенных устройств и что вводили в формы на сайтах, которые используют протокол http. Это могут быть данные для входа, тексты писем, сообщения на форумах.

Еще с помощью анализатора трафика можно украсть cookie-файл с идентификатором сессии, который можно использовать для входа на некоторые сайты под аккаунтом жертвы.

В 2017 году большинство сайтов используют безопасный протокол https, по которому логины и пароли передаются в зашифрованном виде. И их нельзя узнать описанным выше образом. Но это не значит, что их нельзя украсть с помощью Wi-Fi сети.

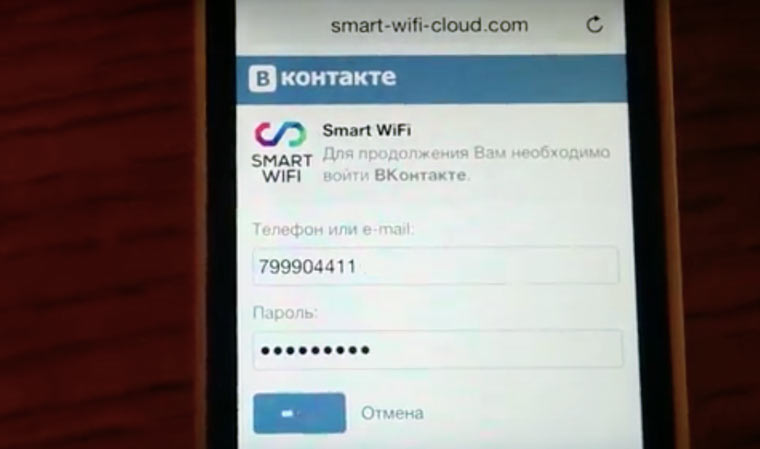

Опасность №2. «Фальшивые» страницы для кражи паролей

Когда человек подключается к Wi-Fi в общественном месте, то его могут направлять на страницу для подтверждения своей личности по номеру телефона или авторизации через соцсети. Все введенные на этих страницах данные владелец точки может собирать для личного пользования.

Также человек, у которого есть доступ к управлению роутером может настроить, например, перенаправление с facebook.com на сайт facebb00k.com, на котором будет размещена копия главной страницы популярной соцсети, созданная для воровства паролей.

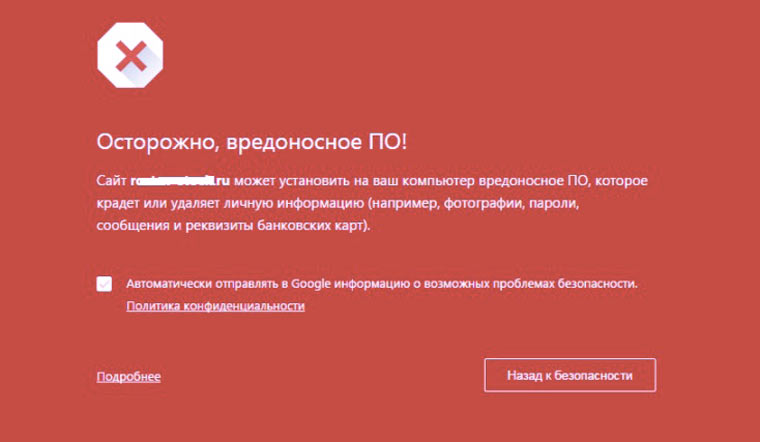

Опасность №3. Заражение вредоносными программами

Таким же образом человека можно перекидывать не только на фишинговые сайты, но и на страницы для скачивания троянов и вирусов, которые могут похитить с компьютера множество ценной для мошенника информации (пароли, документы). Результат зависит от того, насколько жертва заботится о безопасности своего компьютера.

А теперь разберемся, какова вероятность нарваться на проблемы при использовании общественного Wi-Fi.

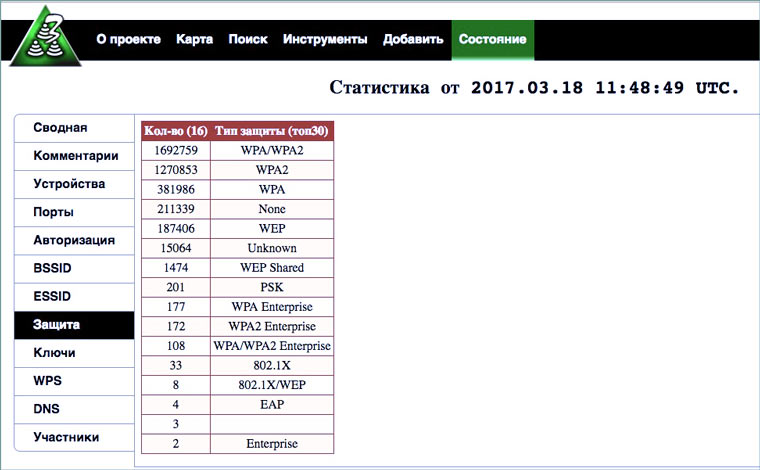

Много ли в России Wi-Fi точек, которые подвержены взлому

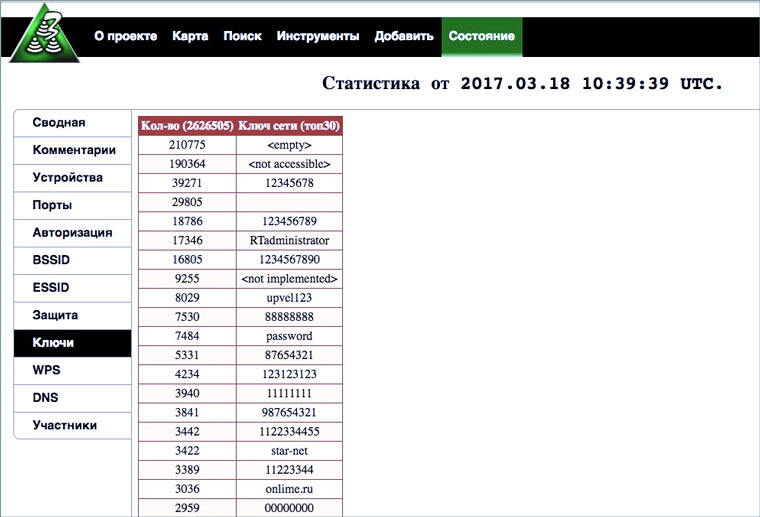

На сайте 3wifi.stascorp.com есть база российских Wi-Fi точек (более 3 миллионов), которые имеют проблемы с безопасностью. Её собирают участники форума Antichat с помощью RouterScan. Эта программа сканирует доступные роутеры/маршрутизаторы, собирает о них информацию и выявляет слабо защищенные устройства.

Полная версия базы (с паролями и прочей полезной инфой) доступна только по приглашениям. Но случайные посетители сайта могут посмотреть карту (нет ли там вашего роутера?) и ознакомиться со статистикой.

Почти 200 тысяч точек доступа не применяют никакой защиты. Еще столько же используют устаревший протокол шифрования WEP. Это значит, что к ним можно легко подобрать пароль за 5-10 минут.

Но даже среди тех, кто включил на роутере современное шифрование WPA2 (многие модели роутеров делают это автоматически), есть десятки тысяч людей, которые используют пароли «12345678» или что-то подобное, что было в настройках по умолчанию.

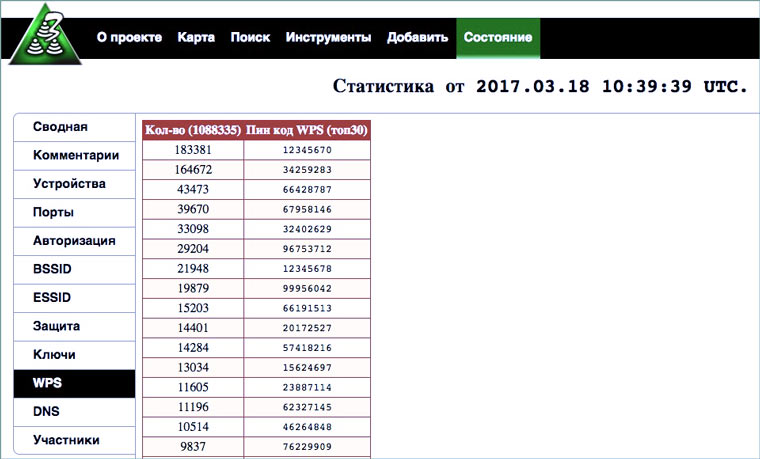

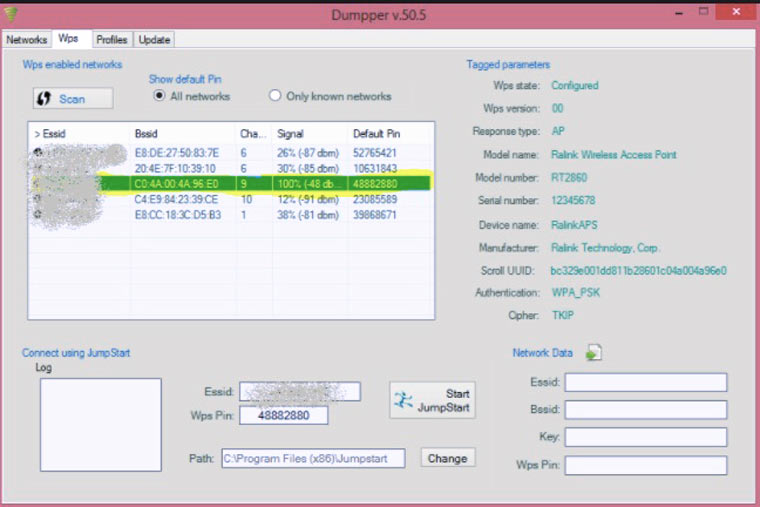

У многих людей включен WPS — механизм для быстрой настройки роутера с помощью PIN-кода, который тоже часто представляет собой стандартную комбинацию. И это делает возможным использования их оборудования «левыми» людьми.

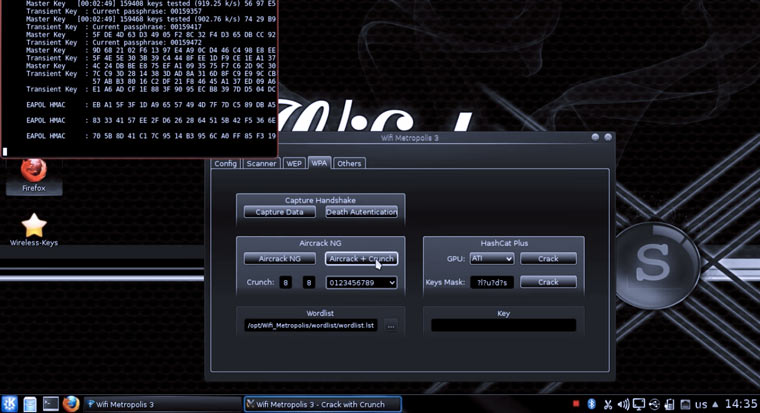

Подбор пароля к Wi-Fi точке

Даже если человек заменил стандартный пароль роутера/ PIN-код от WPS на «12345678» или «26031993», то это не повышает степень защиты от кибермошенников. Ведь такие комбинации можно подобрать за несколько часов или даже быстрее, если пароль совсем простой или есть в списке часто употребляемых.

Создание фальшивых точек доступа

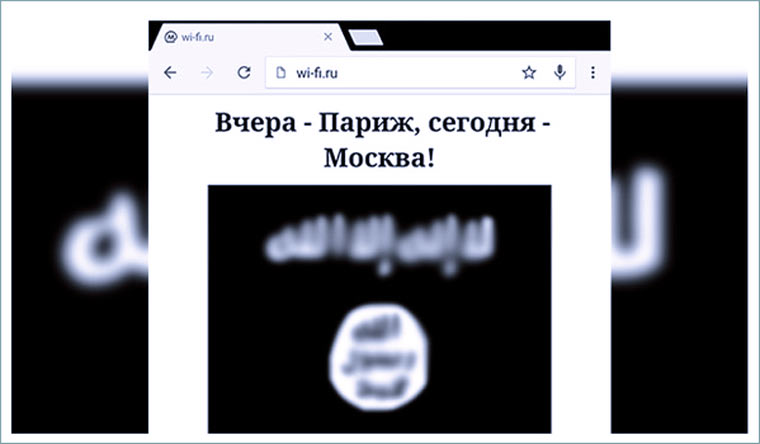

Осенью 2015 года, после терактов в Париже, некто создал копию точки доступа «Mos_Metro_Free» в московском метро. Некоторые пассажиры метро подключились к ней вместо основной точки и на месте стандартной рекламной страницы приветствия увидели сайт с логотипом запрещенной в России террористической организации.

С помощью свободно доступных в интернете программ (например, утилиты airbase-ng) можно создать копию любой точки доступа. И если сигнал «фейка» будет сильнее оригинала, то все устройства, у которых настроено автоматическое подключение к первоначальной точки доступа, будут подсоединяться к «копии». И над ними можно будет производить все действия, описанные в начале статьи.

Кража паролей от точки доступа с помощью её копии

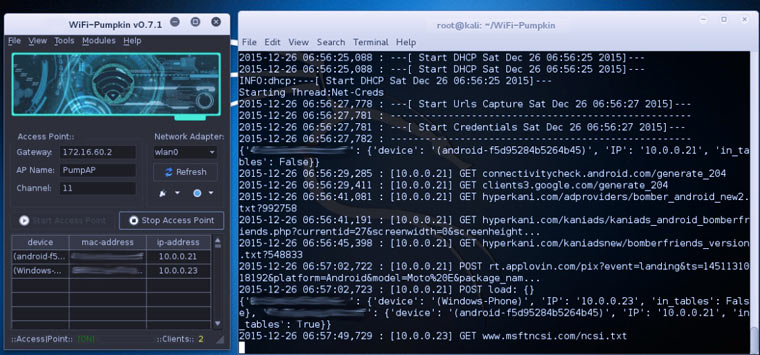

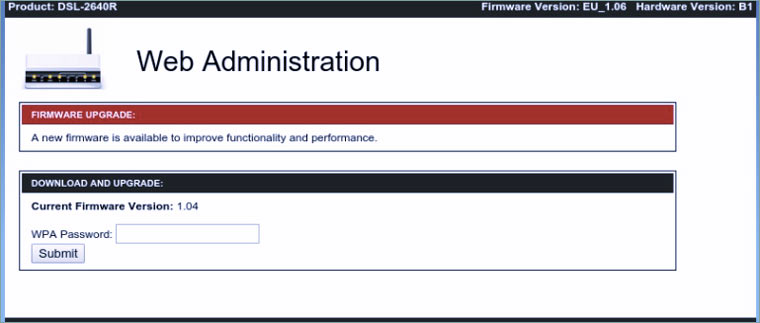

Фальшивые точки доступа можно использовать не только для обмана пользователей, но и для кражи паролей от роутеров. Например, с помощью инструмента Wifiphisher, который появился пару лет назад.

Когда жертва подключается к фальшивой точке доступа, то она перенаправляется на такую же фальшивую «страницу администратора», на которой ей предлагается ввести пароль от роутера в целях загрузки новой прошивки.

Если владелец поведется, то необходимость в переборе отпадает:-)

Какая техника нужна для «взлома» Wi-Fi?

В статье про опасности бесплатного Wi-Fi часто встречаются картинки, на которых человек с черными колготками на голове, ноутбуком и огромной антенной прячется под столом в кафе. Но в реальности этот процесс незаметен посторонним.

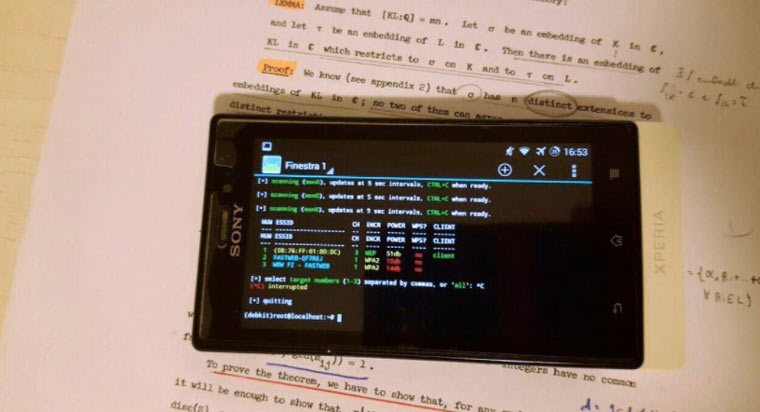

Kali Linux, дистрибутив с предустановленными комплектом инструментов для атак на разные систем (и на Wi-Fi сети в том числе), можно установить на самый простой ноутбук и даже на Android-смартфон. У него даже есть специально адаптированная для устройств линейки Google Nexus версия KaliNetHunter.

Если купить к смартфону внешний Wi-Fi-адаптер, то с его помощью вполне можно выполнить все описанные выше действия. И сделать это так, чтобы никто из окружающих не заметил этого.

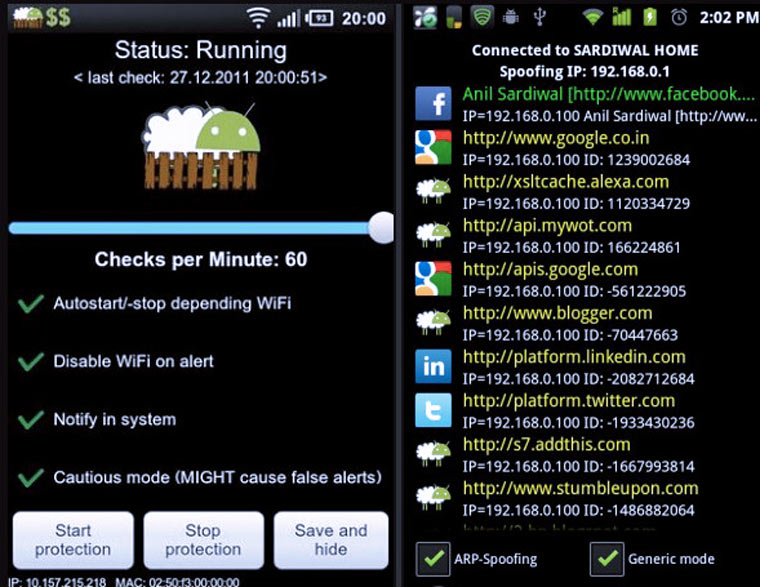

Еще для Android есть разные приложения для любительского «взлома Wi-Fi». Например, DroidSheep (на втором скрине), DroidSniff, FaceNiff и т.п. Они умеют просматривать трафик сети, к которой подключен телефон и воровать cookie-файлы идентификаторов сессий плохо защищенных сайтов. Лет 5-6 назад с помощью них можно было даже входить в чужой аккаунт VK (сейчас уровень безопасности социальных сетей сильно поднялся).

Или WPSConnect для проверки не стоит ли на точке один из стандартных PIN-кодов WPS.

С какого расстояния можно «взломать» Wi-Fi?

Даже если Wi-Fi точка используется в закрытом помещении, в которое есть доступ только своим, то это не значит, что можно не думать о её безопасности.

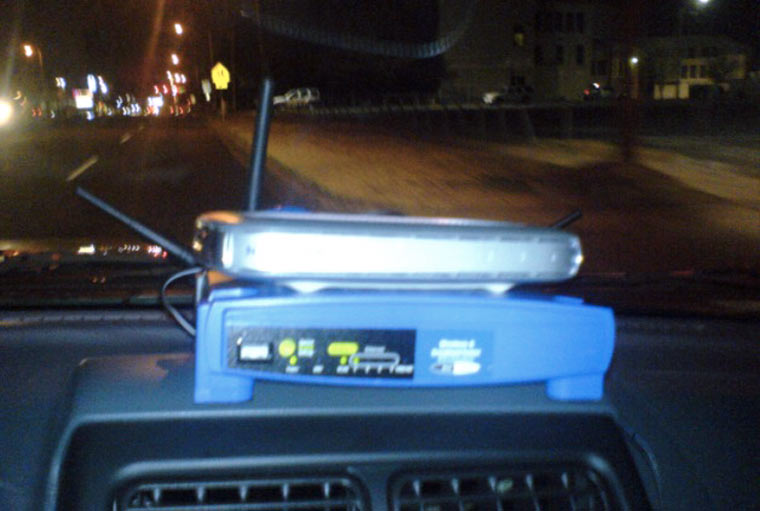

Термин вардрайвинг (Wardriving) появился в США лет 15 назад. Грубо говоря, это езда по городу на машине, внутри которой ноутбук со спецсофтом и мощная Wi-Fi антенна.

Цель этого занятия — искать потенциально уязвимые точки доступа в своем городе и «взламывать» их. Радиус зоны воздействия может достигать нескольких сотен метров. Точная величина зависит от мощности оборудования мошенников и плотности застройки местности.

Есть и другой способ добраться до трудноступных Wi-Fi точек.

Три года назад исследователь Джин Брансфилд представил WarKitteh (микроконтроллер (SparkCore) + WiFi модуль + аккумулятор + GPS- модуль, см. картинку 2). Это устройство можно прикрепить к кошке и собаке и запустить животное гулять на территорию, на которой надо получить доступ к Wi-Fi точках.

Также описаны случаи вардрайвинга с помощью дронов.

Насколько популярна тема взлома Wi-Fi

Возможность бесплатно пользоваться интернетом и просматривать чужой трафик интересует множество людей по всем миру. О различных подходах к достижению этих целей написаны сотни тысяч, а может быть даже миллионы статей. Не исключено, что одну из них сейчас читает кто-то из жильцов вашего дома.

И ему не надо обладать какими-то уникальными навыками, чтобы выполнить задуманное. Ведь взлом Wi-Fi — относительна простая задача, если владелец роутера не подумал о безопасности (отключил WPS, вовремя обновил прошивку, придумал надежный пароль).

Анекдот в тему: «Перестал работать интернет. Как незаметно намекнуть безответственным соседям сверху, что уже первое число?»

Как защитить себя при подключении к неизвестным Wi-Fi сетям

Соблюдать стандартные и широко известные правила безопасности в сети:

1. Использовать VPN для шифрования трафика. Подробнее об этом можно почитать здесь.

2. Использовать менеджеры паролей для защиты от ввода своих учетных данных на фишинговых сайтах.

3. Везде, где это возможно, подключить подтверждение пароля по SMS или другие методы двухэтапной авторизации.

4. Избегать скачивания подозрительных файлов/использовать антивирус.

5. Отключить на всех своих устройствах автоматическое подключение к Wi-Fi сетям.

Наиболее осторожным следует быть в аэропортах, на вокзалах и прочих местах скопления туристов. Но следует помнить о том, что «в руки хакеров» может попасть и роутер вашего соседа.

Чем опасны публичные Wi-Fi-сети и как защитить свои данные

Мы попросили специалистов по информационной безопасности объяснить нам правила гигиены.

Еще с детства мы знаем: придя с улицы, нужно мыть руки. Однако не особо задумываемся, что по такому же принципу («с улицы») наши мобильные устройства тоже могут получить болячку. А точнее, ваши данные могут быть украдены.

Как обезопасить себя от хитрых жуликов, пользующихся наивностью любителей бесплатного публичного Wi-Fi? Мы попросили специалистов по информационной безопасности объяснить нам правила гигиены.

Я ничего не боюсь, потому что использую сложные пароли

Трудные пароли – это хорошо, но их все равно можно взломать. Просто у программ уйдет больше времени на подбор ключа относительно «qwerty12345». Хотя в случае с Wi-Fi-точками пароль совершенно ни при чем, даже если он содержит под двадцать знаков с чередованием кириллицы/латиницы, спецсимволов и цифр. Уязвимость появляется в тот момент, когда устройство присоединяется к общественной сети.

Учтите также, что гаджеты умеют автоматически подключаться к известным сетям. Например, вы пришли в кафе и воспользовались местной точкой доступа, узнав пароль у официанта. Когда вы зайдете в него в следующий раз, при включенном доступе к Wi-Fi смартфон или ноутбук сам подключится к этой сети. Более того, в некоторых заведениях либо публичных сетях даже пароля нет – подключиться может кто угодно.

Чем опасно автоматическое подключение?

При должных навыках злоумышленник без особого труда получает доступ к данным с компьютеров, подключенных к этой точке.

Злоумышленники могут создать также двойника – сеть с таким же названием (идентификатором сети, SSID) и паролем. Конечно, не факт, что подключение произойдет именно к «злому двойнику», но такой вариант не исключен: например, у такой сети может быть мощнее сигнал, а у вас установлено автоматическое подключение или вам просто не повезет при выборе между двумя сетями с одинаковыми названиями.

Связав устройство с сетью-двойником, вы рискуете тем, что пересылаемые с вашего гаджета данные попадут в третьи руки. Под угрозой находятся ваши учетные записи и банковские карты, а также информация с накопителя, если вирусы смогли просочиться на компьютер.

Поэтому первый совет – отключите в настройках своего устройства автоматическое подключение к известным сетям. Обычно этот пункт находится в параметрах беспроводного доступа.

Распознать двойника можно только по косвенным признакам. Во-первых, браузер способен предупредить вас о потенциальной опасности при открытии страниц: выдав сообщение об ошибке шифрования или просто не открыв сайт. Во-вторых, иногда подменные версии страниц не всегда один в один выглядят как оригинал. Если вдруг на привычном вам ресурсе видите другие шрифты (а сами в браузере не меняли их), анимации нет или она не такая, как обычно – это серьезные поводы насторожиться.

Менеджер по группе продуктов Eset Сергей Кузнецов: Устройство не может найти две точки доступа с одним SSID. Точнее, может, но без специальных программ вы этого не увидите. До подключения к точке доступа получить информацию о ней можно только с помощью стороннего ПО. Например, для Android существуют программы типа Wi-Fi Analyzer. Но даже они мало что расскажут – вы узнаете МАС-адрес точки и производителя радиомодуля, что особо не поможет.

|

| Какая из этих точек доступа «злой двойник»? |

При «злом двойнике» подставной сайт может быть с тем же URL, что и настоящий. Просто злоумышленник будет отдавать вам подставной сайт, используя свои DNS.

Рекомендуем при подключении к общедоступной сети изменить DNS сервера на DNS сервера Google (на фото слева)

Руководитель группы исследований безопасности телекоммуникационных систем Positive Technologies Павел Новиков: На практике определить двойника практически невозможно. Запатентовать или получить лицензию на название точки доступа невозможно. Любой человек может разворачивать точки доступа с любыми названиями, даже если аналогичные уже существуют.

Что же делать?

Если у вашего мобильного оператора есть приемлемый по финансам тарифный план, то используйте интернет со смартфона, а при необходимости раздавайте трафик на ноутбук. Но это не всегда получается – скажем, во время заграничных поездок. На трафике через интернет-роуминг можно разориться.

Сергей Кузнецов: Первое правило безопасной работы в публичных сетях: никогда не подключаться к публичным сетям. Второе правило безопасной работы в публичных сетях: вообще никогда не подключаться к публичным сетям.

Если же очень нужно, соблюдайте следующие правила:

- Не используйте публичную сеть для доступа к почте, соцсетям, онлайн-банку и другим важным сервисам. Поиск в Google, просмотр YouTube – допустим.

- «Правильные» открытые публичные сети должны иметь страницу авторизации – вы вводите там номер телефона, вам присылают код.

- Проверяйте сертификат на странице авторизации сети. Если у сети нет страницы авторизации, не подключайтесь к ней.

- Сертификат на странице авторизации должен быть доверенным.

Хорошо, а что тогда НЕ делать?

- Старайтесь не совершать покупок в интернете и не вводить пароли, пока ваше устройство подключено к общественной точке.

- Как бы банально ни звучало, убедитесь, что никто не видит, какой пароль вы вводите. На всякий случай проверьте, нет ли над вами камеры наблюдения.

- Не подключайтесь к сетям, которые вообще не требуют пароля. Под «МТС_wifi_free» может быть совсем не точка доступа известного оператора, а просто наживка для доверчивых людей.

Павел Новиков: Пользователь должен понимать, что при подключении к открытой сети Wi-Fi в метро, гостинице или аэропорту, его данные могут быть перехвачены злоумышленником. Степень риска такого подключения велика, поэтому мы не советуем использовать Wi-Fi сети, у которых нет пароля. К таким сетям легко подключиться и также легко перехватить данные любого пользователя. Злоумышленники с базовыми навыками взлома могут без проблем перехватить трафик, включая пароли пользователей от интернета-банка, электронной почты и т.д.

И еще один совет — при подключении обращайте внимание на тип шифрования: в идеале, должен использоваться WPA2-Enterprise.

Что за типы шифрования такие, и зачем мне об этом знать?

Сергей Кузнецов: Тип шифрования в Wi-Fi – характеристика, которая имеет отношение к безопасности сети, а не пользователя. Чем сложнее тип шифрования, тем сложнее подобрать пароль для доступа.

Наименее безопасно шифрование WEP, поскольку оно передает несколько байт ключа шифрования вместе с каждым пакетом данных. Следовательно, вне зависимости от сложности ключа, раскрыть любую передачу можно, перехватив достаточное число пакетов. При использовании специального ПО, задача займет несколько секунд.

Самый стойкий тип шифрования – WPA2 (IEEE 802.11i). В нем используется стандарт шифрования AES (размер блока 128 бит, ключ 128/192/256 бит), устойчивый к взлому. Есть две разновидности WPA2:

- WPA2-PSK (Personal) – вход в сеть происходит по единому для всех клиентов паролю;

- WPA2-Enterprise – пароль к доступу сверяется с некоторой удаленной базой данных на стороннем сервере. Пароль уникален для каждого узла. Насколько мне известно, взломать WPA2-Enterprise пока никому не удалось.

Павел Новиков: Шифрование WPA2-Enterprise на практике можно встретить только в корпоративной среде, и у редких пользователей. Такой тип шифрования требует дополнительный RADUIS-сервер – отдельный протокол для реализации аутентификации и авторизации.

Шифрование WPA2 PSK (или WPA2-Personal) имеет один ключ на всех, это удобно для домашнего использования, т.к. обычно все подключающиеся – доверенные пользователи. Однако использование WPA2 PSK в общественных местах может привести к потере конфиденциальных данных. Пользователям также следует избегать точки доступа Wi-Fi, если на них включена функция WPS. Это технология, которая разработана специально для упрощения подключения устройств к Wi-Fi сети. Злоумышленник может проникнуть в такую сеть, даже если в ней использовано стойкое шифрование.

Как еще я могу защититься?

Используйте VPN, она же виртуальная частная сеть. Это общее название технологий, которые применяются для разных целей. Например, с помощью VPN можно подменить свое местоположение, чтобы получить доступ к заблокированным ресурсам на территории вашей страны (сделаем вид, что не знаем, о каких сайтах речь).

Если вкратце, то VPN – это сеть внутри сети. Представьте нефтепровод, внутри которого протянули коктейльную трубочку – вот она и будет VPN. Технология формирует отдельный зашифрованный канал, по которому передаются данные. При желании, конечно, можно взломать и его, но сделать это непросто.

Также старайтесь открывать сайты начиная с «https://имя домена». HTTPS – расширение для протокола HTTP, которое обеспечивает передачу данных с шифрованием. Его поддерживают многие ресурсы, особенно крупные.

Некоторые ресурсы также используют протокол SSL для обмена информацией между сервером и клиентом. Он считается надежным даже при работе в публичных сетях.

Делаем выводы

Основные правила гигиены таковы:

- По возможности не подключаться к публичному Wi-Fi, а когда без него не обойтись, выбирать запароленные сети и использовать VPN

- Без острой нужды не делать покупки и не вводить пароли для входа в учетные записи на ресурсах, когда ваше устройство подключено к публичной сети.

Чем опасен Wi-Fi без пароля

Все любят бесплатный Wi-Fi. Если в настройках ваш смартфон найдет поблизости Wi-Fi без пароля, то любой здравомыслящий человек подключится к нему — почему нет? Когда у меня дома не было интернета, я спокойно пользовался чьим-то Wi-Fi — все устройства автоматически подключались к нему. Жаль, что сигнал не везде был стабильный. Спустя какое-то время я узнал, что подключаться к публичным точкам доступа лучше не стоит. Предлагаю и вам узнать, чем это чревато и как быть осторожным с общественным Wi-Fi.

Общественный Wi-Fi полезен, но нужно быть с ним осторожным

С тех пор как в общественных местах стали появляться точки доступа, наша жизнь стала гораздо проще — можно взять ноутбук и работать, сидя в удобном кресле в кафе. Но не всё так просто.

Сети без пароля могут быть опасны тем, что среди них могут оказаться злоумышленники. Они создают собственную сеть с похожим названиваем и ждут подключений, отслеживая все, что вы делаете в сети. Иногда устройства сами подключаются к сети без пароля, а программы начинают обновляться и синхронизироваться: iCloud, Gmail, контакты из записной книжки или Google Maps. В итоге весь трафик идет через сеть злоумышленников.

Что такое шифрование сети

Человек, который ворует ваши данные, может оказаться у вас за спиной

Если сеть не защищена шифрованием, то это еще хуже, чем сеть без пароля. Во время такого подключения все данные перемещаются между устройствами через роутер без защиты. Если перехватить трафик, то можно поймать очень много информации о разных пользователях. Для этого есть программы, которые позволяют видеть всё содержимое — снифферы. С помощью них можно посмотреть все страницы и пароли пользователя. Если есть возможность, то не пользуйтесь такими общественными сетями без шифрования. Обычно в настройках Wi-Fi в смартфоне отображается его наличие. А как вы относитесь к общественному Wi-Fi? Поделитесь с нами в Telegram-чате!

Общественный Wi-Fi с паролем

Если вы оказались в кафе и точка доступа Wi-Fi там с паролем, с шифрованием, а пароль, например, на стене, то даже это не очень хорошо. Удивительно, но злоумышленник может создать собственную сеть с абсолютно таким же паролем и ждать подключений. При подключении вы увидите, что точек доступа две. А дальше уже как повезет. Обратите внимание на уровень сигнала сети — если он слишком низкий, то, возможно, это сеть злоумышленника.

Если нет необходимости, то лучше использовать свой смартфон в режиме модема для раздачи интернета

Можно ли подключаться к общественным сетям?

Иногда нет выбора. Например, смартфон разрядился или плохой сигнал, кончился трафик. Всякое может быть. Общественные сети созданы для того, чтобы нам было удобнее пользоваться интернетом. Но здесь есть ряд правил, которые стоит соблюдать.

Пользуйтесь только проверенными точками доступа с авторизацией по СМС

- Старайтесь соблюдать цифровую гигиену. На ноутбуке или устройстве Android используйте хороший антивирус с обновленными базами

- Не используйте автоматическое подключение к Wi-Fi

- Подключайтесь к сети организации только убедившись, принадлежит она ей или нет. Не стоит ругаться на сети с авторизацией по звонку или СМС — двухфакторная аутентификация очень выручает

- Если есть возможность — при подключении к общественным сетям используйте VPN и не вводите данные своих карт. Чтобы обезопасить себя, зайдите в ваше приложение интернет-банкинга и создайте себе виртуальную карту. Она сделает ваши покупки безопасными: с помощью виртуальной карты мошенники не узнают реквизитов вашей физической карты

Общественные сети вполне безопасны для поиска, просмотра развлекательного контента. В 2021 году сложно обезопасить себя и свои данные, но мы регулярно рассказываем о том, как это сделать в нашем Яндекс. Дзен.

Почему стоит использовать VPN

VPN поможет вам не терять данные, но и у него есть свои нюансы

VPN — это виртуальная частная сеть. С помощью нее можно подменить свое местоположение. VPN — это сеть внутри сети. Эта технология формирует отдельный зашифрованный канал, по которому передаются все данные. Этот канал можно взломать, но очень сложно. Благодаря этой технологии вы сможете защитить не только свои данные, но и, например, звонки по видеосвязи. В наше время, когда интернет контролируется, то лучше обезопасить себя от чужих глаз и ушей.

Имейте в виду, что и тут не все так просто — обязательно прочтите статью моего коллеги Ивана Кузнецова о том, почему нельзя пользоваться бесплатным VPN. В ней он рассказывает обо всех подводных камнях этого сервиса.

Не забывайте про цифровую гигиену — она стала очень важна в 2021 году, когда все ваши данные могут оказаться в чужих руках. Не стоит игнорировать системы безопасности вашего устройства — не ленитесь чаще менять пароль от своих страниц, делайте резервные копии данных, отписывайтесь от лишнего и регулярно обновляйте ПО на Android — в нем содержатся исправления ошибок безопасности, которыми могли раньше воспользоваться недоброжелатели.

Новости, статьи и анонсы публикаций

Свободное общение и обсуждение материалов

Выбор способа зарядки смартфона вызывает немало споров. Одни говорят, что надо пользоваться быстрыми зарядками, но другие с ними не согласны. Одни предлагают не переплачивать за оригинальные адаптеры и уверены, что можно купить за 100 рублей не менее качественный продукт, а другие доказывают обратное. Но есть еще тема использования беспроводных зарядок. По началу я с осторожностью относился к беспроводной зарядке телефона. Технология была новая, информации о ней было мало, а слухов и страшилок, наоборот, много. Сейчас, спустя некоторое время, я, напротив, стал пользоваться таким способом наполнения телефона энергией и активно советую его другим. Вот, почему я так думаю.

Телефоны очень меленькие и часто имеют скользкий корпус. Особенно, зимой на морозе, когда кожа рук становится более сухой, и отполированные корпуса выскакивают из них с особенной легкостью. Уверен, что многие после падения телефона проверяют корпус, и если с ним все нормально, просто забывают об инциденте. А ведь повреждения могут быть и внутренними. Они даже более неприятны, чем внешние, которые можно прикрыть чехлом или сразу отремонтировать. Samsung это понимает, и введя новую функцию, постепенно перестает принимать в ремонт устройства, которые падали с высоты более метра. Интересен даже не сам этот факт, а то, как компания выявляет такие падения. А еще то, что ее путем могут пойти и другие производители телефонов. Давайте разбираться в проблеме, и на всякий случай держите телефон крепче, пока будете листать эту статью.

![]()

Пожалуй, главная претензия пользователей к Android-смартфонам заключается в нестабильности их поддержки. Мало того, что Google никак не контролирует, как долго производители выпускают обновления для своих аппаратов, так ещё и сама даже не пытается быть для них примером. Максимум, на что всегда могли рассчитывать владельцы Google Pixel, – это 3 года поддержки, из которых два года смартфоны получают и обновления безопасности, и новые версии Android, а на третий история ограничивается только обновлениями безопасности. В общем говоря, не фонтан даже на фоне Samsung, не говоря уже об Apple и её iPhone, которые обновляются по 5-6 лет минимум. Но в Google поняли, что дальше так продолжаться не может, и решили продлить поддержку пикселей.

Бесконечный и нелепый список того, что вам нужно знать, чтобы безопасно использовать публичные сети Wi-Fi

Привет, Хабр! Представляю вашему вниманию перевод статьи «The Complete, Endless, Ridiculous List of Everything You Need to Be Safe on Public Wi-Fi» автора Patrick F. Wilbur.

Wi-Fi сети, вебсайты, протоколы, которые мы используем, не обеспечивают нам необходимой безопасности онлайн. Поэтому каждый пользователь должен сам защитить себя. Под катом список основных принципов для безопасного использования Интернета.

1. Общеизвестные принципы безопасности

Во-первых, для того, чтобы быть в безопасности, используя публичный Wi-Fi, нужно быть в безопасности в Интернете вообще.

Как минимум нужно:

- Пользоваться аккаунтами, которые не были скомпрометированы.

- Использовать сильные пароли по одному паролю на каждый аккаунт без повторений.

- Включить двухфакторную аутентификацию на всех ресурсах, где это возможно.

- Не использовать двухфакторную аутентификацию по SMS из-за того, что текстовые сообщения могут быть переправлены на телефон злоумышленника.

2. Установка обновлений ПО

Баги веб-браузеров, уязвимости протоколов TLS/SSL, аутентификации Wi-Fi, приложений и операционных систем должны быть исправлены перед тем, как подключаться к новым сетям. Это означает, что вам следует поддерживать актуальные версии операционных систем и приложений, а также других устройств (роутеров, принтеров и так далее), так как они могут стать вектором атаки для других устройств и аккаунтов.

3. Анализ периметра атаки

Перед тем, как даже думать о подключении к публичной сети, вам стоит задуматься, как вы будете защищать ваш компьютер от атаки. Вам нужно быть уверенным, что в данный момент не запущен никакой ненужный сервис с доступом в сеть или файло-обменник, а также установлен и настроен файрвол.

Также отличной идеей будет удалять не используемое ПО с компьютера и держать на нем только самые необходимые для работы программы.

Другой полезной практикой является создание и ведение оффлайнового списка ваших аккаунтов, чтобы вы не забывали об информации, которая может быть с ними связана и периодически проверяли и деактивировали неиспользуемые.

4. Предотвращение вторжения

Прежде чем присоединяться к публичной сети вам следует принять меры для предотвращения перехвата информации приложений. Для этого подойдет надежный VPN. Его нужно установить и правильно настроить, чтобы он запускался мгновенно и не пропускал никакие протокольные пакеты (например, DNS-запросы).

VPN-клиент должен быть скачан перед соединением с публичной сетью, так как нет гарантий, что вы скачаете через публичную Wi-Fi сеть ПО без вредносного кода.

5. Подключение к правильным сетям

Большинство публичных Wi-Fi сетей используют внутренний портал (captive portal), который содержит условия использования или собирает информацию о своих пользователях.

К сожалению, если VPN захватывает весь трафик, то как правило требуется отключить VPN, чтобы пройти через внутренний портал и получить доступ в Интернет. Внутренний порталы могут, как минимум, свести на нет все преимущества VPN, не говоря уже о потенциальном отслеживании в случае если передаются куки.

6. Избегание ананасов

Ананасы — это роутеры для злонамеренных действий замаскированные под обычные безобидные сети.

Если файрвол работает на пару с VPN, то все ок, для атак ананасам практически ничего не остается. Однако, как уже говорилось выше, риск может исходить из внутренних порталов, а также утечки конфигурации VPN.

Грустная правда заключается в том, что не только сети злоумышленников могут быть замаскированы под безопасные, но даже в безопасных публичных сетях могут быть подключены злоумышленники.

7. Расширения браузеров для определения дыр в безопасности

Примерно 25% вебсайтов посещаются без включенного шифрования и вебсайты повсюду следят за вами и членами вашей семьи.

В этом случае помогут такие расширения как HTTPS Everywhere и Privacy Badger. Также контейнерные расширения, изолирующие сайты и их данные друг от друга, могут эффективно блокировать определенные онлайн трекеры. Я бы советовал использовать их вместе при посещении всех вебсайтов.

Если вы находитесь в особой группе риска (активист, репортер или миллиардер), вам будет полезно использовать более серьезную изоляцию потенциально опасных онлайн активностей за счет использования специально выделенных для них устройств. Ни одна мера виртульного сдерживания не работает так же хорошо как физическое разделение.

8. Понимание и оптимизация модели угрозы

У каждого пользователя есть своя модель угрозы, определяемая различными обстоятельствами:

- Где находятся ваши наиболее ценные данные?

- Где вы наиболее уязвимы для атаки?

- Каковы ваши наиболее вероятные угрозы?

Постоянно спрашивайте себя: что я могу сделать, чтобы сократить угрозы и жить более осознанно в смысле безопасности и приватности?

Спрашивайте себя: Есть ли у меня какие-нибудь уникальные обстоятельства? Например, вы репортер, которому нужна анонимность, или богатый бизнесмен с доступом к полному банковскому счету. Если так, ознакомьтесь с этими Советами, инструментами и руководствами по обеспечению безопасности онлайновых коммуникаций. Чтобы оставаться в безопасности в публичных сетях, необходимо постоянно быть в курсе последних рекомендаций и применять их на практике.

Насколько опасно подключаться к общественному Wi-Fi?

Публичные сети Wi-Fi повсюду, и это нравится всем, кроме экспертов по безопасности. Узнайте, чем опасен общественный Wi-Fi.

Кафе, торговые центры, вокзалы, аэропорты, недавно прошедший чемпионат мира по футболу — везде мы, не задумываясь, подключаемся к общественному Wi-Fi. А зря. Чем опасен публичный беспроводной интернет и как от этого защититься?

Опасно: автоматически подключаться к Wi-Fi

У многих из нас на смартфонах и ноутбуках настроено автоподключение к сохраненным точкам Wi-Fi. Вы заходите в любимое кафе, и смартфон автоматически находит публичный хотспот. Злоумышленники пользуются этим: они создают поблизости фальшивые точки Wi-Fi с таким же именем. И ваше устройство может по ошибке подключиться к ловушке — злоумышленники смогут прослушивать ваше соединение на предмет логинов, паролей, банковских реквизитов.

Безопасно: отключить поиск точек Wi-Fi

Если вы будете отключать Wi-Fi, когда не пользуетесь им, ваше устройство не будет автоматически искать сеть. Подключаясь к гостевому Wi-Fi вручную, вы всегда сможете проследить, с чем соединяетесь. Уточните у владельца любимого кафе, как точно называется его общественный Wi-Fi, включите беспроводную связь и вручную выберите точку. После этого вы можете спокойно пользоваться общедоступным интернетом без риска попасть в ловушку.

Также вы можете установить детектор безопасных WiFi-точек. Например, Wi-Fi Finder от Avast автоматически анализирует окружающие вас точки на предмет безопасности и выводит данные на удобной карте.

Опасно: передавать конфиденциальные данные

Зачастую пользователи подключаются к публичному Wi-Fi и совершают конфиденциальные транзакции: обмениваются электронной почтой и сообщениями, проводят банковские платежи, а в силу недавнего закона об общественном Wi-Fi — еще и предоставляют паспортные данные для авторизации в сети. И все это нередко через незашифрованное соединение. Но чем опасен публичный Wi-Fi, так это тем, что в одной сети с вами могут находиться злоумышленники, которые перехватывают эти данные.

Безопасно: передавать конфиденциальные данные, используя HTTPS

Если вам обязательно нужно совершить транзакцию по публичному Wi-Fi, лучше делать это по защищенному протоколу. Заходите в электронную почту или интернет-банк только через Web-интерфейс в браузере, и убедитесь, что в адресной строке горит зеленый замок HTTPS. Это значит, что ваше соединение зашифровано. Можно также установить браузерное расширение — например, HTTPS Everywhere от Electronic Frontier Foundation (EFF).

Опасно: заходить в сеть с незащищенных устройств

Еще один момент, в чем публичный Wi-Fi может быть небезопасен: администраторы точки могут не следить за состоянием роутера. Злоумышленники могут взломать его и организовать через него заражение вредоносным ПО. Если у вас устаревшее или просто незащищенное устройство, вы вполне можете поймать через публичную Wi-Fi-сеть компьютерный вирус.

Безопасно: подключаться через сетевой экран или VPN

Он выследит и остановит вредоноса, которого вам пытаются подсунуть через общественный Wi-Fi. На ноутбуках можно включить Защитник Windows или сетевой экран, встроенный в антивирус, а для мобильных устройств существуют приложения для VPN, которые обеспечивают безопасность в публичных Wi-Fi сетях. Прочитайте наш обзор VPN-приложений для Android, а также узнайте о 7 лучших мобильных антивирусах, которые помогут защитить ваше устройство.

Читайте также:

Фото: PxHere, Flickr, Public Domain Pictures

Пять правил безопасности в публичных сетях Wi-Fi

Подключаясь к сети Wi-Fi в кафе, гостинице, аэропорту или метро, вы фактически выкладываете свои данные на всеобщее обозрение. Перехватить ваш трафик в публичной сети способен любой школьник. Для этого нужно только скачать в Интернете одну из многочисленных «хакерских» программ и прочитать инструкцию к ней. Вот почему мы настоятельно рекомендуем ознакомиться с правилами безопасного поведения в публичных сетях и, конечно же, следовать им.

Как показал наш опрос, более половины читателей 4PDA подключаются к общедоступным точкам Wi-Fi. Из них только немногие всерьёз озабочены безопасностью.

В статье мы расскажем об угрозах, подстерегающих вас при использовании публичных сетей, и простых способах защиты.

Векторы атак

Существует три основных типа атак, которые злоумышленник может предпринять при использовании общедоступного Wi-Fi. Наиболее простой и распространённый — сниффинг. Открытые точки доступа никак не шифруют пакеты, а потому перехватить их способен любой желающий. Ну а после того как пакеты оказались у хакера, вычленение из них важной информации, вроде данных авторизации, остаётся делом техники. Программ-снифферов существует немало, причём не только для настольных операционных систем, но и для смартфонов под управлением Android.

В разгар президентских выборов в США на съезде республиканской партии в Кливленде сотрудники компании Avast решили проверить, насколько американские политики заботятся о своей безопасности в Интернете. Для этого в месте проведения съезда было размещено несколько открытых точек доступа, а прошедший через них трафик был проанализирован специалистами. Невольными участниками эксперимента стали около 1200 человек. Его результаты красноречивы: Avast удалось раскрыть личность 68,3% пользователей Wi-Fi и узнать, какие приложения они запускали и какие сайты посещали.

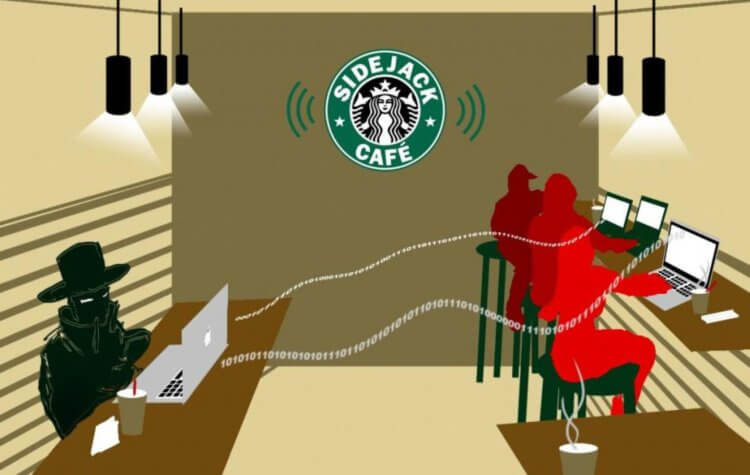

Второй возможный вектор — атака MitM (Man in the Middle, «человек посередине»), для чего нередко используется ARP-спуфинг. Протокол ARP предназначен для сопоставления внутри локальной сети IP- и MAC-адресов устройств, и в нём не предусмотрена проверка подлинности пакетов. Это даёт злоумышленнику возможность отправить на атакуемый аппарат и роутер пакеты с подменёнными MAC-адресами. В результате смартфон или ноутбук посчитает, что IP-адресу роутера соответствует MAC-адрес устройства хакера, и будет посылать всю информацию последнему. Роутер также станет отправлять ответы взломщику вместо настоящего клиента.

Третий способ — использование переносной точки доступа (такие устройства обычно делаются компактными и автономными). Если рядом с настоящей точкой доступа появляется вторая с тем же именем сети (SSID), но более сильным сигналом, то окружающие устройства, скорее всего, будут подключаться именно к ней. SSID не всегда делают одинаковым: иногда сеть просто называют похожим образом, рассчитывая на невнимательность пользователей. И хотя второй способ не слишком надёжен и применяется нечасто, мы всё равно советуем в случае малейших сомнений в подлинности найденной вашим гаджетом сети обратиться к персоналу заведения.

В течение прошлого года злоумышленники неоднократно создавали поддельные точки доступа в Московском метрополитене. В результате вместо привычной страницы авторизации пользователи видели на экранах своих устройств нецензурные надписи.

Конечно, существует ещё множество различных типов атак — мы перечислили лишь некоторые. Обычный пользователь едва ли сможет обнаружить прослушку, поэтому о мерах безопасности стоит позаботиться заранее.

В начале статьи мы постарались вас припугнуть, однако на самом деле для сохранения в секрете передаваемой информации достаточно придерживаться ряда несложных правил, а также по возможности пользоваться шифрованными каналами связи. Подробнее об этом мы сейчас и расскажем.

Безопасное шифрованное соединение

Главное правило, которому необходимо следовать всегда и везде — не передавать данные в недоверенных сетях (да и в доверенных тоже) по небезопасным протоколам. Всё больше сайтов, особенно социальных сетей и различных сервисов, требующих авторизации, переходит на защищённый протокол HTTPS, использующий шифрование по протоколам SSL/TLS. Передаваемые по HTTPS данные шифруются вашим устройством и конечным сервисом, что значительно затрудняет использование перехваченной информации, но не делает его полностью невозможным. Все современные браузеры помечают открытые по HTTPS вкладки особым значком в адресной строке (обычно с использованием зелёного цвета) — на это стоит обращать внимание.

Также будет нелишним воспользоваться расширением HTTPS Everywhere, которое доступно для десктопных браузеров Chrome и Opera, а также для Firefox (включая Android-версию). Когда данный плагин работает, все запросы на сайтах с поддержкой HTTPS осуществляются именно по зашифрованному протоколу. Иными словами, расширение позволяет избавиться от ошибок веб-мастеров, которые включают поддержку HTTPS не для всех страниц сайта или размещают на защищённых страницах обычные HTTP-ссылки.

Безопасная аутентификация и оплата

HTTPS помогает сохранить данные в безопасности в большинстве случаев. Однако даже когда вы подключаетесь к сайту по безопасному протоколу, следует использовать двухфакторную аутентификацию — это сведёт к нулю вероятность взлома аккаунта, если ваши данные всё же перехватят и смогут расшифровать. Сейчас двухфакторную аутентификацию поддерживают практически все социальные сети и крупные сервисы.

Несмотря на то что все платёжные системы сейчас тоже применяют HTTPS, мы рекомендуем использовать для онлайн-покупок отдельную дебетовую карту. Деньги на неё стоит переводить с основной непосредственно перед покупкой, чтобы красть было попросту нечего.

Самая надёжная защита — VPN

Наиболее надёжный способ защиты при использовании публичного Wi-Fi — это VPN-подключение. Здесь важно не совершить ошибку большинства неопытных пользователей и ни в коем случае не задействовать сомнительные программы, десятки которых доступны в магазинах приложений или просто в Интернете. О проблемах с бесплатными VPN-решениями говорили уже давно, но свежее исследование австралийской организации CSIRO дало и вовсе обескураживающие результаты: ряд приложений не шифрует трафик, а множество некоммерческих программ содержит вредоносный код. Если вы всё-таки твёрдо решили использовать бесплатное приложение для VPN-подключения, то применяйте только проверенные варианты, например, Opera VPN.

Открытые сети Wi-Fi: насколько безопасны и нужно ли использовать VPN при подключении

Начальник службы поддержки Wi-Fi System

Представить ситуацию, при которой нужно подключиться к чужим открытым Wi-Fi-сетям, несложно. Это может быть в гостинице или метро — вариантов множество. Но насколько использование общедоступного интернета безопасно, рассказал Михаил Голуб, начальник службы поддержки Wi-Fi System.

В 2015 году в России существенно ужесточились законы, касающиеся аутентификации личности при подключении к интернету, и попутно наша компания начала внедрять сервис Wi-Fi-идентификации. На протяжении всего времени нашей работы мы постоянно видели статьи на тему безопасности общедоступных сетей, да и наши клиенты регулярно и до сих пор спрашивают, надежны ли такие сети и что сделать для усиления безопасности.

Нередко можно натолкнуться на «истории успеха» предпринимателей и владельцев VPN-сервисов, рассказывающих, что доступ к открытым Wi-Fi-сетям небезопасный. И, забегая вперед, стоит отметить, что подобные утверждения не являются корректными.

Смысл таких высказываний понятен: в противном случае никто бы не стал использовать подобные сервисы для защиты, ведь основной упор они делают именно на безопасности и сохранении личных данных. Правда, при этом попутно скрывают некоторые моменты.

Внедрение защищенного трафика

Конечно, многие пользователи беспокоятся о своей конфиденциальности. Боязнь того, что интернет-провайдер или владелец Wi-Fi-точки может получить личную информацию гостя, который подключается к открытой сети, небеспочвенна, но с каждым годом все менее актуальна.

Связанно это непосредственно с разграничением трафика на общедоступный, который возможно перехватить (http), и защищенный, передающийся по протоколу https. Благодаря шифрованию по https можно не переживать о конфиденциальности данных: защищенное соединение способствует предотвращению перехвата трафика. В последнее время все большее количество сайтов переходит на https.

Расскажи, как цифровая трансформация изменила твой бизнес

Обратимся к статистике из «Отчета Google о доступности сервисов и данных», сформированной из данных пользователей Chrome. Так, если в январе 2016 года процент страниц, загружаемых по https, составлял 42 % (Windows), 35 % (Android) и 48 % (Mac), то в начале 2021 года эти цифры — 89 %, 93 % и 94 % соответственно.

Как правило, то незначительное число сайтов, использующих незащищенный протокол http, уже давно заброшены и перестали поддерживаться. В свою очередь владельцы сайтов, не утративших своей актуальности и активно взаимодействующих с посетителями, понимают, насколько важна безопасность и конфиденциальность пользователей, поэтому повсеместно внедряют https.

Данные, которыми вы обмениваетесь по защищенному протоколу, видите только вы и владелец сайта — в этой цепочке отсутствуют другие стороны, например, владелец роутера, раздающий бесплатный Wi-Fi, к которому вы и подключились.

Разумеется, все современные банковские приложения и сайты, все актуальные социальные платформы используют только защищенный протокол, поэтому вы можете быть уверены, что ваши данные находятся в безопасности.

Суть VPN-сервисов

Если задаться вопросом о безопасности открытых сетей и отправиться с ним в поисковые системы, вы найдете большое количество статей, написанных несколько лет назад. Одной из наиболее популярных рекомендацией в них являлся совет использовать сторонние программы для защиты данных, виртуальные частные сети (VPN), при подключении к открытому Wi-Fi.

Всегда при прочтении той или иной статьи стоит учитывать ее актуальность, и в данном случае (благодаря активному внедрению защищенного https-протокола) эта рекомендация не прошла проверку временем. Если еще пять лет назад подобные программы могли предложить какую-то защиту, то сейчас их основное предназначение — показывать стороннюю рекламу или же подсадить вас на ненужную подписку на собственный VPN-сервис.

Также важно учитывать, что при использовании сторонних программ весь нешифрованный http-трафик в дальнейшем на постоянной основе будет отправляться уже ее владельцу, и большой вопрос, как именно он будет распоряжаться подобной полученной информацией.

Рекомендации по защите данных

Безусловно, каждый интернет-пользователь вправе решать самостоятельно, стоит ли ему быть осторожным, и не указывать где-либо личные данные, будучи подключенным к открытой Wi-Fi-сети. Однако однозначно можно утверждать: сейчас, с повсеместным внедрением защищенного https-протокола, общедоступные сети действительно безопасны.

Для дополнительной защиты вашего ноутбука от возможных атак со сторонних гаджетов, которые находятся в той же открытой Wi-Fi-сети, рекомендуем при первом подключении к ней выбирать «Общедоступная сеть» (а не «Сеть предприятия» или «Домашняя сеть»).

Важно придерживаться еще нескольких рекомендаций, как защитить свое устройство и личные данные (независимо от того, подключаетесь ли вы к общественной или домашней сети). Так, мы сами не используем сторонние антивирусы или специализированные файрволы для операционных систем и считаем, что встроенный «Защитник Windows» достаточно защищает от вирусов. Главное — держать его и «Брандмауэр Windows» постоянно включенными.

Если учитывать активное использование облачных сервисов для хранения и обмена файлами, то риск заразиться становиться все меньше. Можно сказать, что практически ушла эпоха, когда вирус передавался от одного компьютера к другому за счет использования флешнакопителя с вирусами.

Теперь у злоумышленников осталось немного вариантов того, как можно заразить ваш ПК, и наиболее популярным среди них является почтовая рассылка. Избежать проблем в таком случае просто: достаточно не открывать вложения в письмах от незнакомых людей и не переходить по ссылкам на сторонние сайты.